16 lut

Outpost Security Suite Pro 7.5 – Opis programu

Outpost Security Suite Pro 7.5

Producent – Agnitum Ltd

| Wersja programu: | v7.5.1 (3791.596.1681) |

| Wielkość pliku: | 92.1 (x86) / 103 (x64) MB |

| Systemy operacyjne: | Windows 2000 / XP / 2003 / Vista / 7 |

| Data wydania: | 14-07-2011 |

| Przeznaczenie: | Pakiet zabezpieczający |

| Wersje językowe: | Angielska, Polska |

Wersja testowa do pobrania (EN/PL): wersja x86 / wersja x64

Licencja – Trial

Cena programu – 1 licencja 1rok 109.47PLN, 2lata 164.21PLN

Outpost Security Suite Pro 7.5 to kompletny pakiet bezpieczeństwa którego głównym celem jest zabezpieczenie komputera przed złośliwym oprogramowaniem i cyberprzestępcami. Program ten chroni przed działaniem złośliwego kodu dzięki wbudowanemu antywirusowi (który jest oparty na technologi VirusBuster, chroniący również przed oprogramowaniem szpiegującym) i specjalnemu modułowi monitorującemu pracę całego systemu o nazwie Host Protection. Dodatkowo program wyposażony jest w system filtrujący niechcianą korespondencję elektroniczną (antyspam) i dwukierunkową zaporę sieciową. Dzięki rozbudowanej bazie o nazwie ImproveNet zawierającej gotowe reguły dla popularnych aplikacji początkujący użytkownik nie powinien mieć większych problemów z obsługą programu Outpost Security Suite Pro 7.5. Pakiet ten chroni również przed podejrzanymi stronami i próbami uzyskania nieautoryzowanego dostępu do prywatnych danych. Nowością w tej wersji jest ochrona przed złośliwym oprogramowaniem rozprzestrzeniającym się przy użyciu pamięci masowej podłączanej do portów USB. Auto-ochrona w którą wyposażony jest Outpost Security Suite Pro 7.5 skutecznie przeciwdziała wyłączeniu jego funkcji przez złośliwe oprogramowanie.

Outpost Security Suite Pro 7.5 zawiera:

- Udoskonalony! Moduł chroniący przed złośliwym oprogramowaniem (Antywirus + Antyspyware) ze zwiększoną trafnością wykrywania.

- Udoskonalona! Dwukierunkowa zapora sieciowa chroni połączenie z siecią.

- Udoskonalony! Moduł ochrony proaktywnej prewencyjne blokuje nieznane i nowe (typu zero-day) złośliwe programy.

- Nowość! Technologia SmartDecision ułatwiająca podejmowanie bezpiecznych decyzji.

- Udoskonalony! Kontrola stron WWW z szybkim filtrowaniem treści chroni komputer przed zagrożeniami rozprzestrzeniającymi się przez strony WWW.

- Antyspam automatycznie chroni skrzynkę poczty elektronicznej przed wiadomościami śmieciami.

- Udoskonalony! Ochrona systemu i aplikacji chroni system i zainstalowane w nim programu.

- Auto-ochrona utrzymuje ciągłość ochrony.

- Udoskonalona! Czwarta generacja technologii SmartScan poprawiającej szybkość kolejnych skanowań w poszukiwaniu złośliwego oprogramowania.

- Nowość! Ochrona urządzeń przenośnych przeciwdziała złośliwemu oprogramowaniu przenoszącemu się przy użyciu urządzeń USB.

- Moduł śledzący programy do podglądu aktywności na plików i rejestrze w czasie rzeczywistym.

- Tryb rozrywki (dla gier i filmów) i Tryb nauki w wersji 2.0 (dla początkujących).

Tryb zaawansowany (dla bardziej doświadczonych użytkowników).

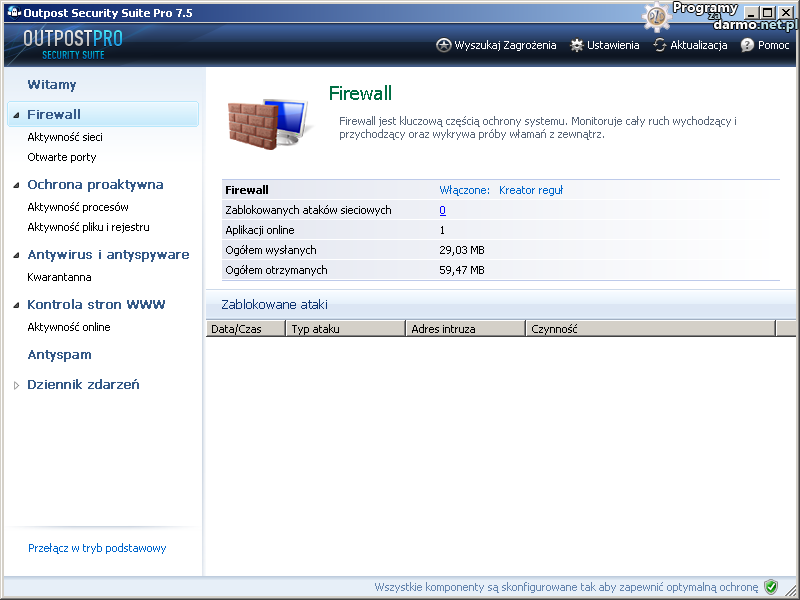

Zakładka Firewall pozwala sprawdzić statystyki zapory sieciowej oraz uzyskać dostęp do szczegółów wykrytych ataków sieciowych.

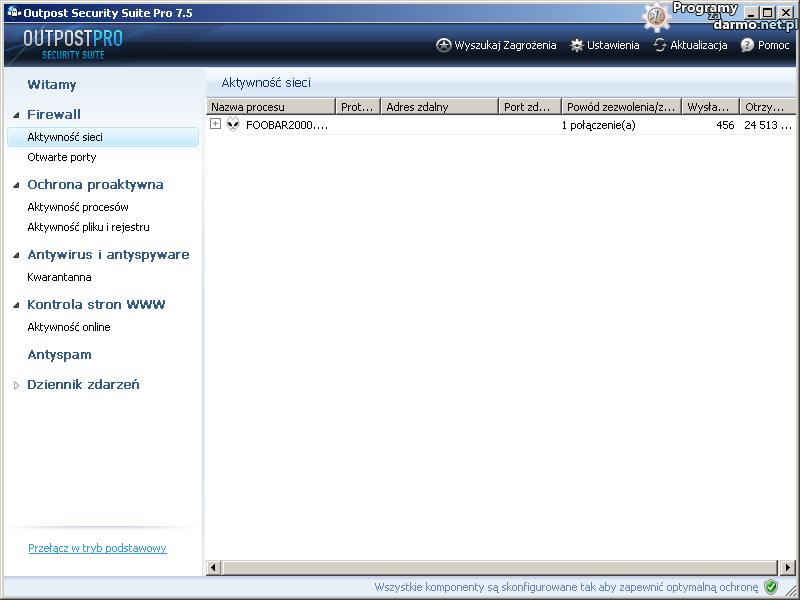

Zakładka Aktywność sieci pozwala sprawdzić szczegóły dotyczące aktywnych połączeń sieciowych.

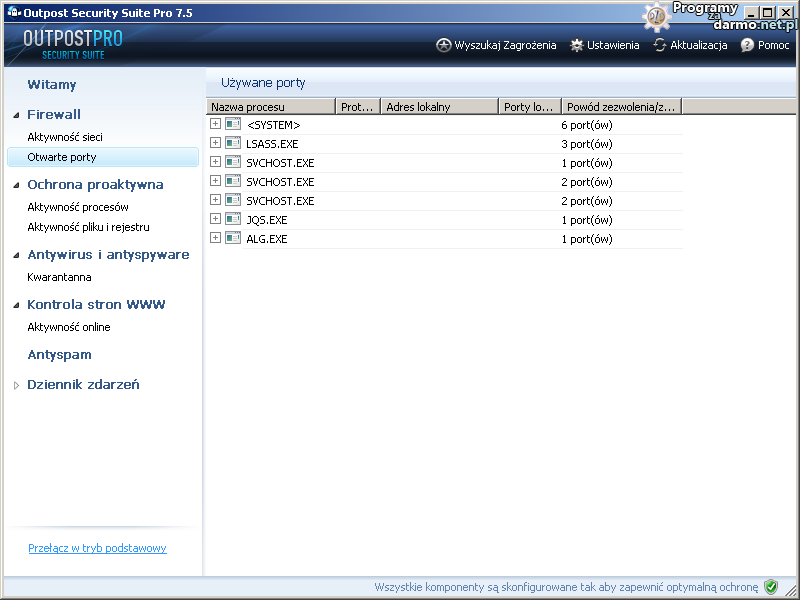

W zakładce Otwarte porty podana jest lista portów sieciowych używanych przez aplikacje aktywne w systemie.

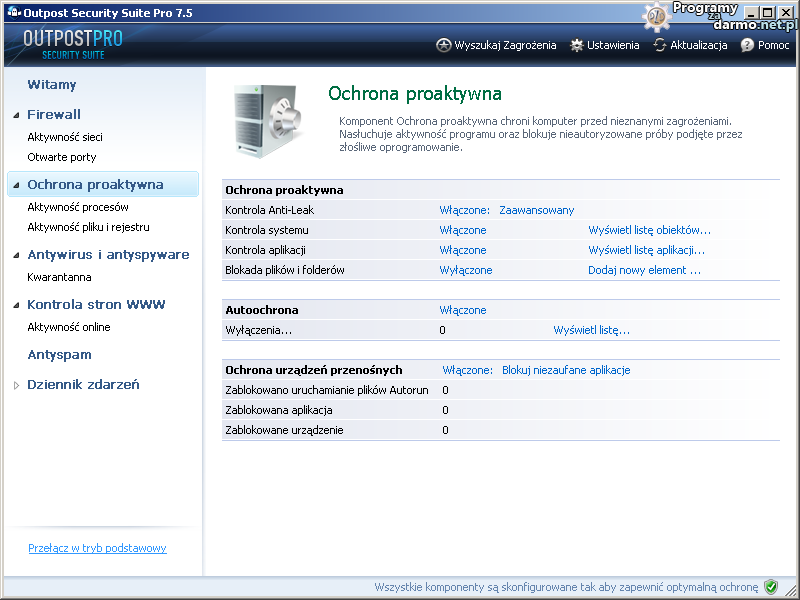

Ochrona proaktywna wyświetla informacje na temat konfiguracji modułu HIPS oraz związane z nią statystyki.

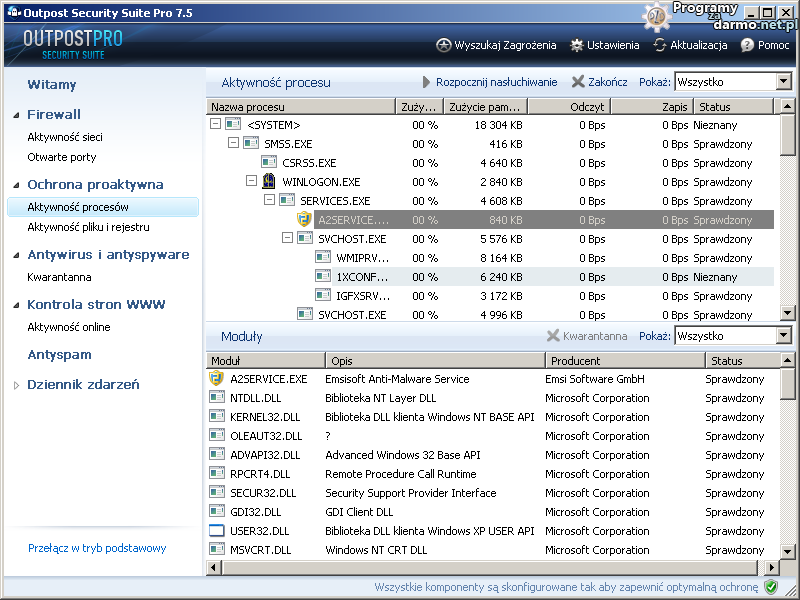

W zakładce Aktywność procesów dostępne są szczegółowe informacje na temat aktywnych procesów i związanych z nimi modułami.

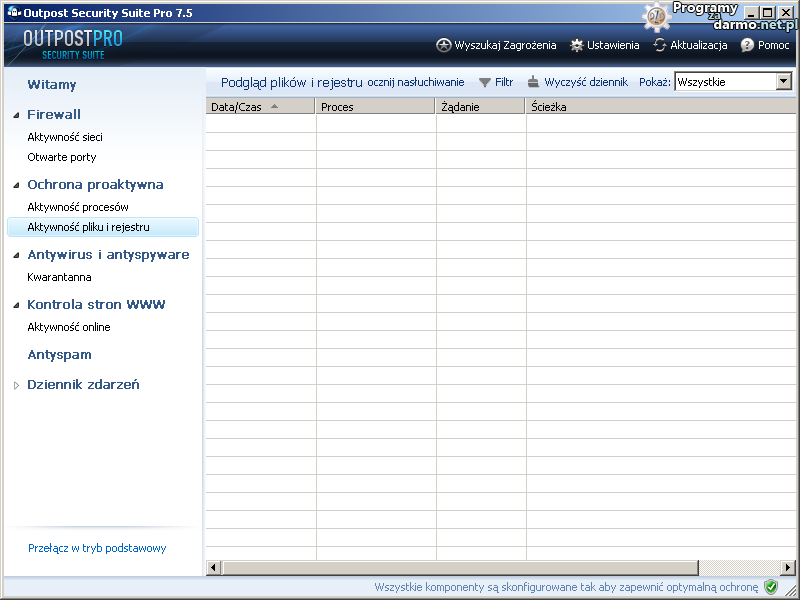

W zakładce Podgląd plików i rejestru można prześledzić operacje dokonywane na plikach i w rejestrze systemowym.

Zakładka Antywirus i antyspyware zawiera podsumowanie pracy modułu wykrywającego złośliwe oprogramowanie.

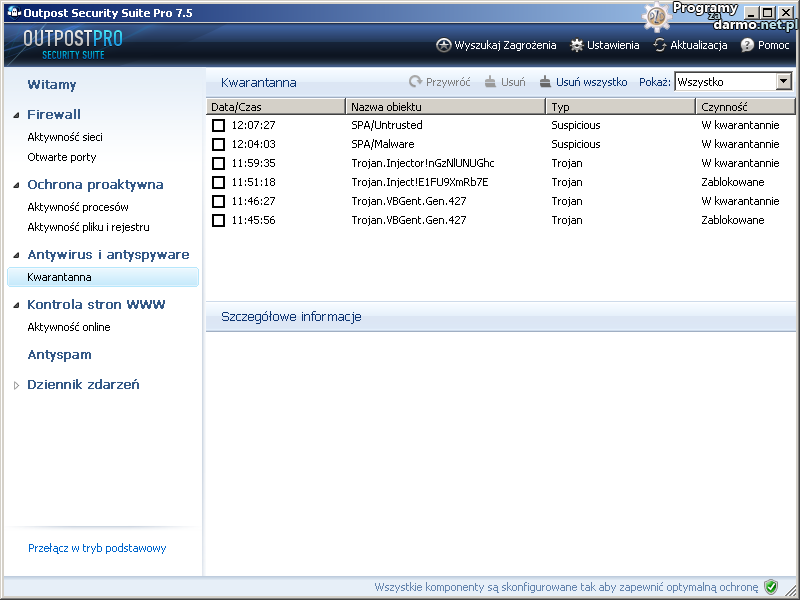

W zakładce Kwarantanna można zobaczyć szczegóły dotyczące złośliwych programów przeniesionych do kwarantanny.

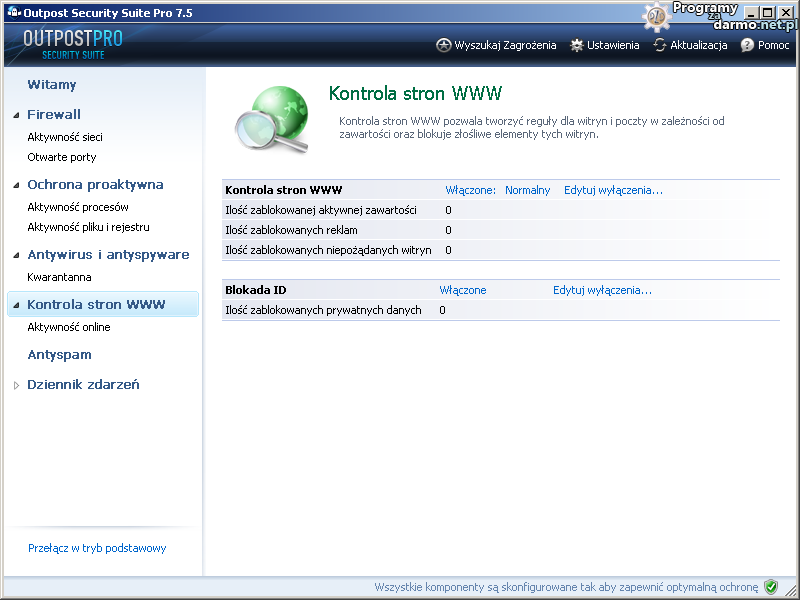

W zakładce Kontrola stron WWW dostępne jest podsumowanie pracy modułu filtrującego zawartość stron internetowych.

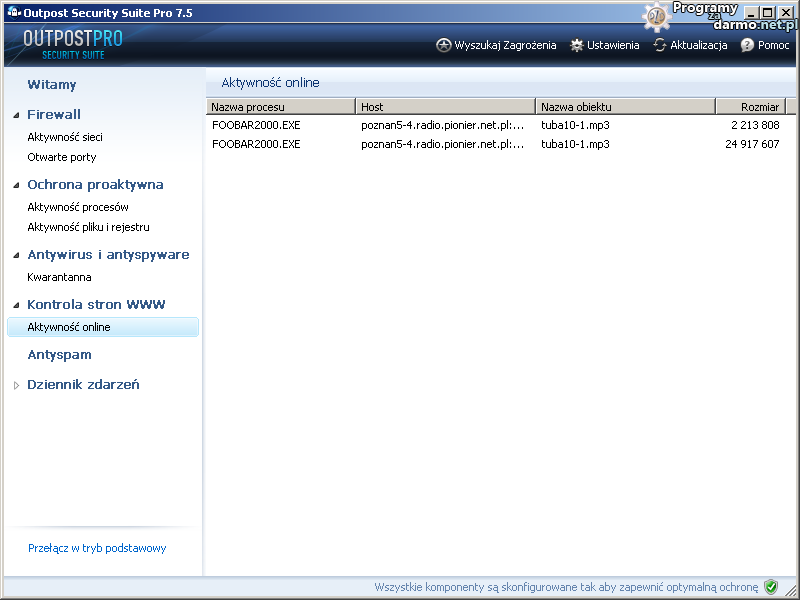

W zakładce Aktywność online użytkownik może zobaczyć szczegóły dotyczące połączeń z siecią.

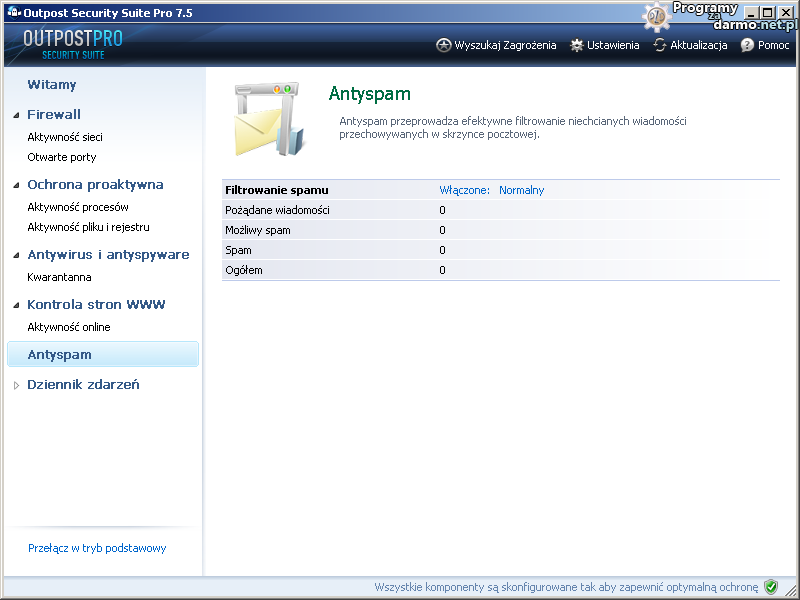

W zakładce Antyspam wyświetlane jest podsumowanie pracy modułu filtrującego wiadomości śmieci w poczcie elektronicznej.

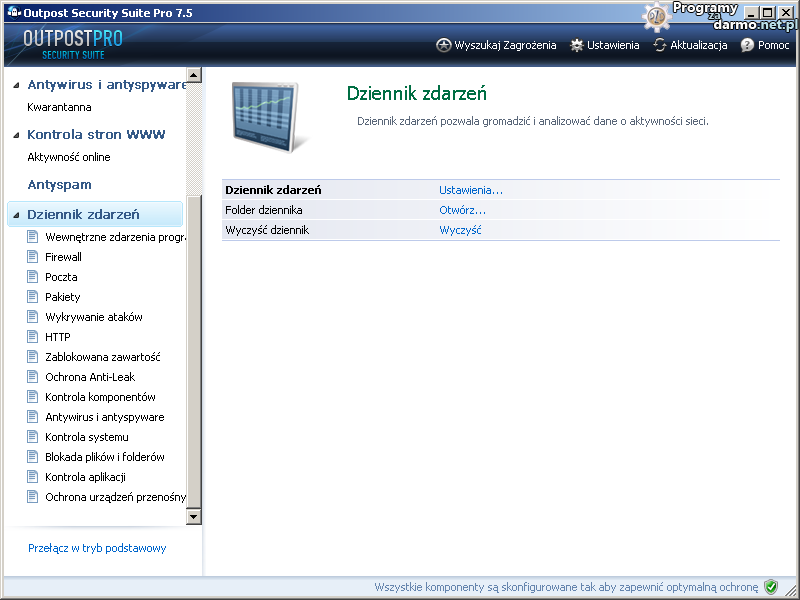

W zakładce Dziennik zdarzeń można przeglądać szczegółowe logi pochodzące z pracy konkretnych modułów pakietu Outpost Security Suite Pro 7.5.

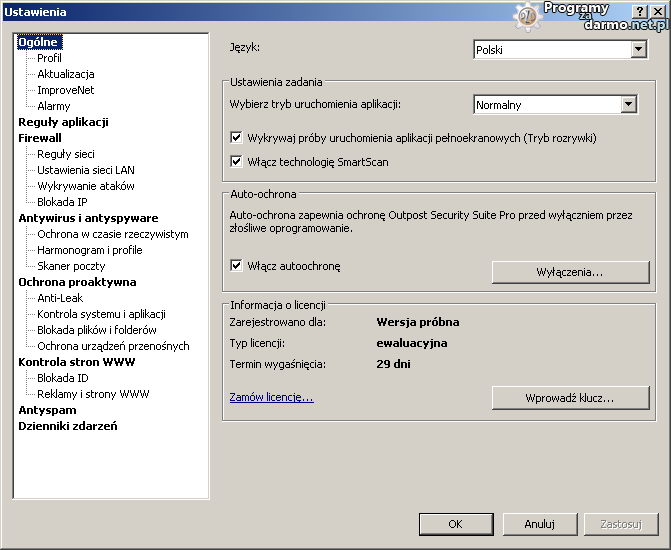

Program Outpost Security Suite Pro 7.5 posiada szerokie możliwości dostosowania swojej pracy do potrzeb użytkownika.

W zakładce Ogólne można wybrać język interfejsu, tryb pracy aplikacji, wykrywanie aplikacji pełnoekranowych (np. gry i odtwarzaczy video), włączyć i wyłączyć technologię SmartScan poprawiającą szybkość skanowania, włączyć lub wyłączyć autoochronę programu Outpost Security Suite Pro 7.5, zarządzać wykluczeniami autoochrony i zarządzać kluczem licencyjnym.

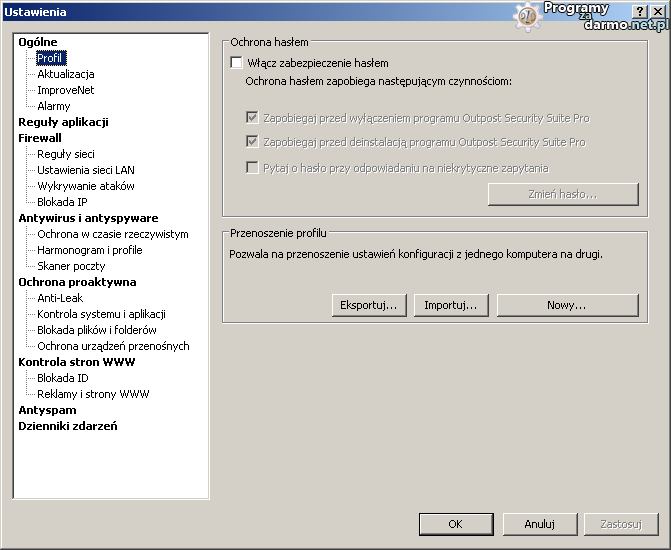

W zakładce Profil użytkownik może skonfigurować ochronę ustawień programu hasłem i zarządzać ustawieniami programu (np. zapisywać/przywracać ustawienia).

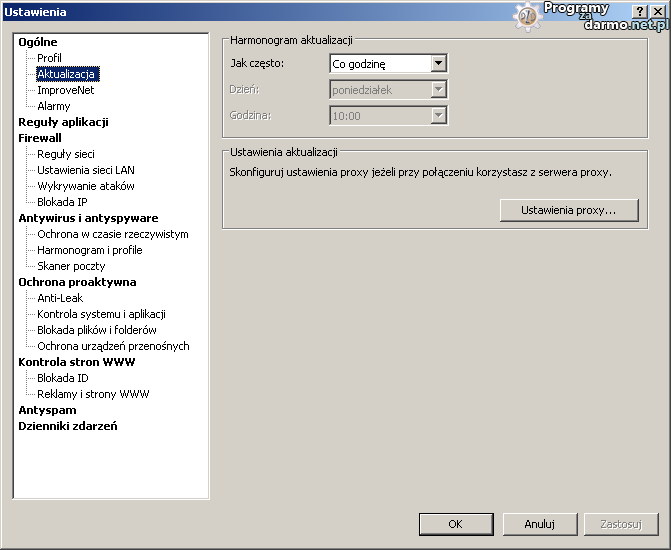

Zakładka Aktualizacja pozwala ustalić jak często program ma sprawdzać dostępność aktualizacji i skonfigurować ustawienia PROXY (jeśli komputer łączy się z siecią przez serwer PROXY).

Zakładka ImproveNet pozwala zarządzać kolektywną społecznością i automatycznym tworzeniem reguł dla aplikacji.

W zakładce Alarmy można wybrać dla jakiś akcji mają być wyświetlane powiadomienia i generowane dźwięki.

W zakładce Reguły aplikacji użytkownik może zarządzać listą reguł stworzonych dla uruchamianych aplikacji.

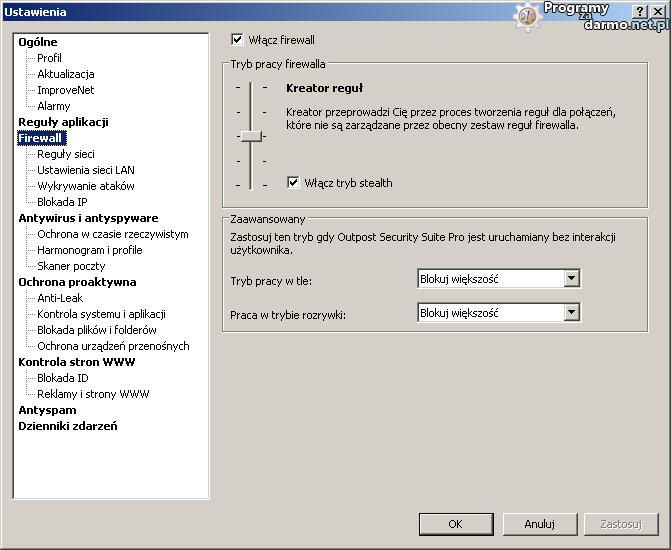

Zakładka Firewall pozwala włączyć lub wyłączyć moduł zapory sieciowej, ustalić tryb pracy zapory, włączyć lub wyłączyć tryb stealth oraz wybrać akcji podczas pracy w tle i trybie rozrywki (pełnoekranowym).

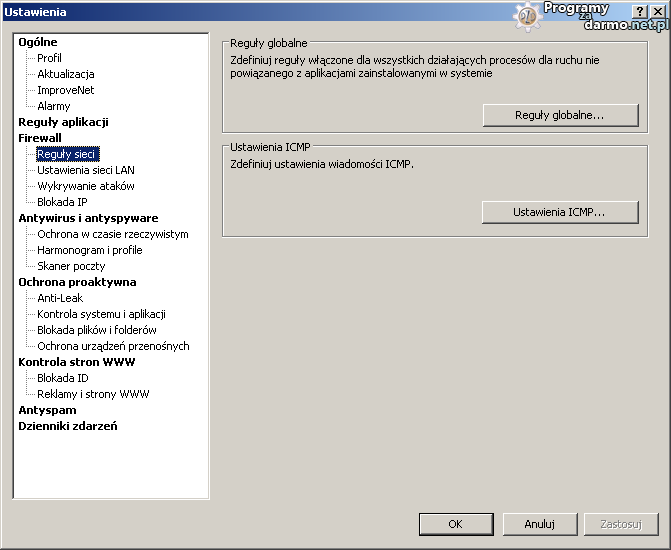

W zakładce Reguły sieci można ustalić Reguły globalne (Reguły globalne i Reguły niskiego poziomu) i dotyczące internetowego protokołu komunikatów kontrolnych.

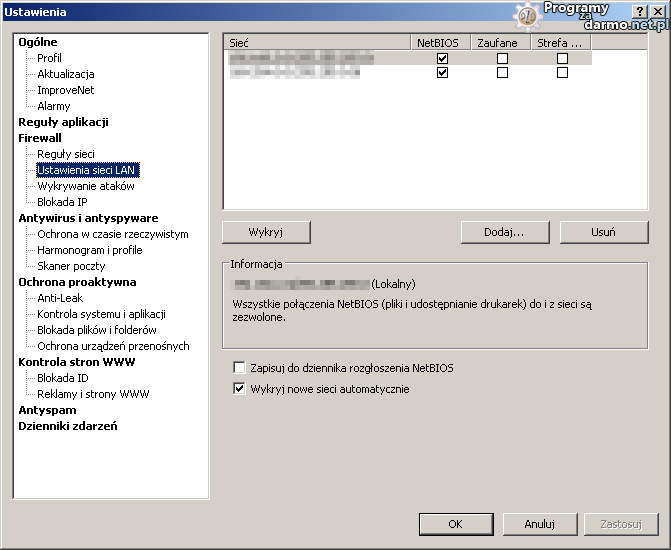

Zakładka Ustawienia sieci LAN pozwala zarządzać połączeniem z siecią.

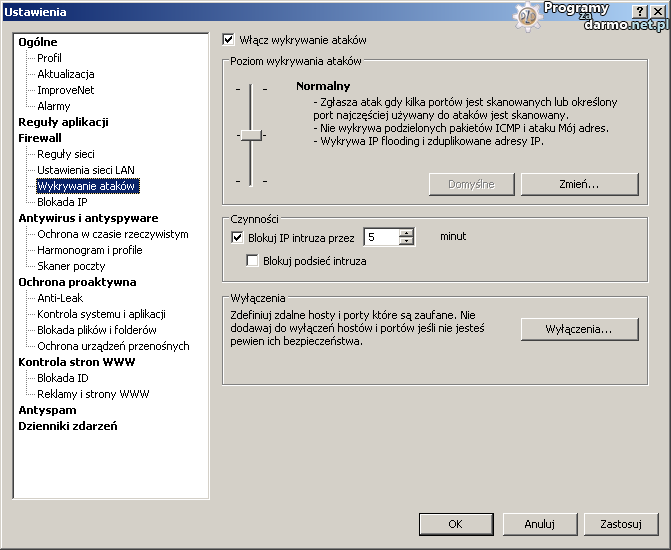

W zakładce Wykrywanie ataków można włączyć lub wyłączyć wykrywanie ataków sieciowych, ustalić poziom wykrywania ataków, dostosować wykrywanie ataków do własnych potrzeb (dzięki opcji Zmień…), ustalić czynności związane z blokowaniem atakującego intruza i dodać wyłączenia z tej ochrony.

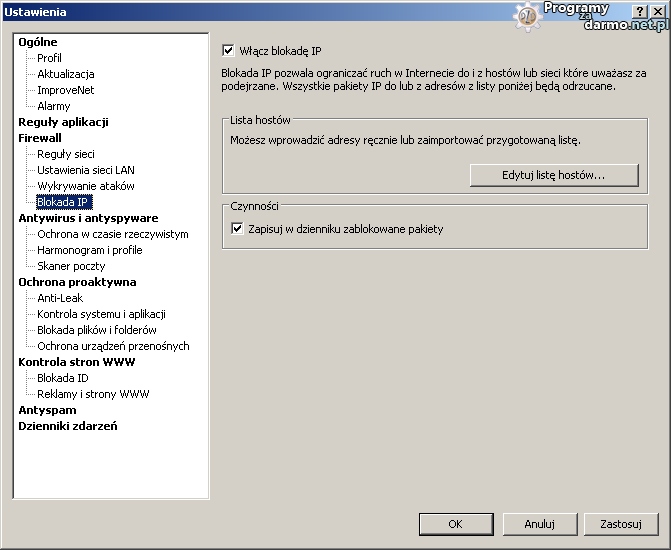

Zakładka Blokada IP pozwala zarządzać listą blokowanych adresów IP/hostów.

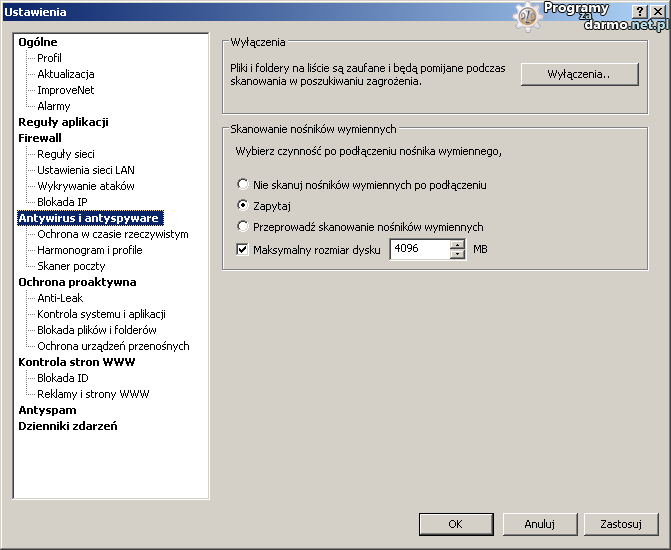

Zakładka Antywirus i antyspyware pozwala ustalić wyłączenia z ochrony antywirusowej i reguły skanowania dla nośników wymiennych.

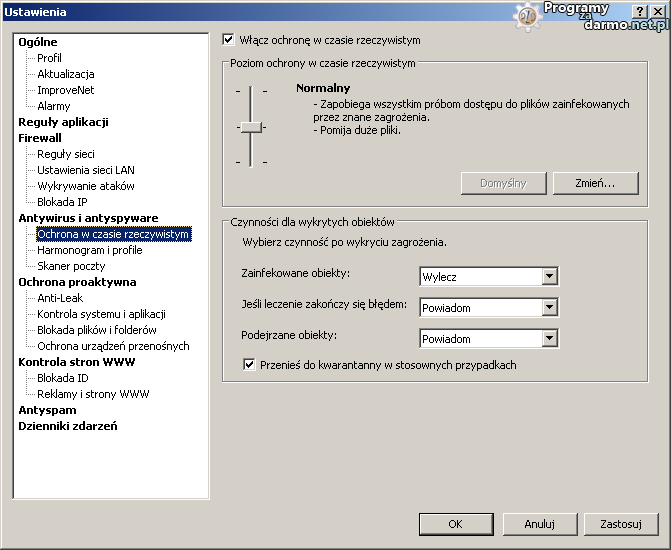

W zakładce Ochrona w czasie rzeczywistym można włączyć lub wyłączyć ochronę rezydentną, wybrać jej poziom pracy i ustalić podejmowane czynności w wypadku wykrycia złośliwego oprogramowania.

w zakładce Harmonogram i profile można zdefiniować Profile skanowania i zarządzać zaplanowanymi skanowaniami.

W zakładce Skaner poczty można włączyć lub wyłączyć moduł skanujący pocztę elektroniczną, ustawić poziom pracy tej ochrony i ustalić podejmowane czynności w wypadku wykrycia zagrożenia.

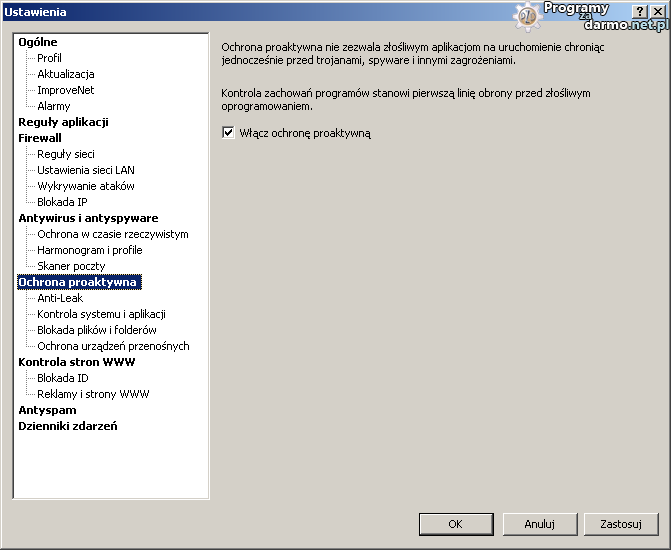

W zakładce Ochrona proaktywna można włączyć lub wyłączyć moduł tej ochrony.

W zakładce Anti-Leak można włączyć lub wyłączyć ochronę Anti-Leak, ustalić poziom jej pracy i zdefiniować listę znanych komponentów używanych przez więcej niż jedną aplikację.

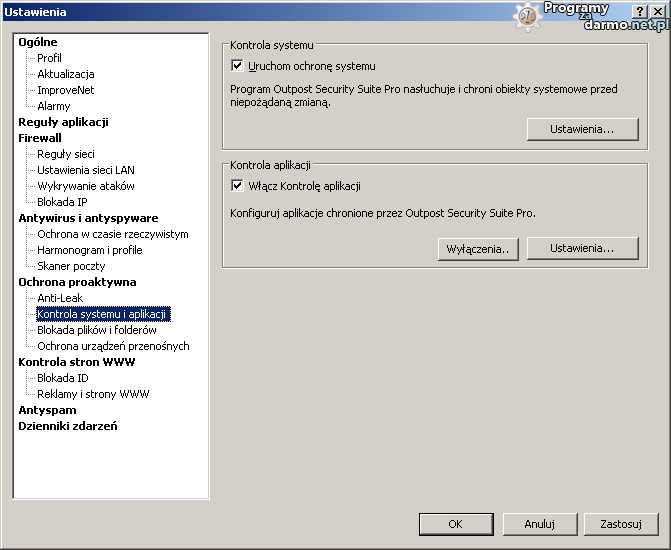

Zakładka Kontrola systemu i aplikacji pozwala zarządzać ochroną systemu i kontrolą aplikacji.

W zakładce Blokada plików i folderów użytkownik może włączyć lub wyłączyć ten typ ochrony oraz zdefiniować pliki i foldery które nie mogą być uszkodzone/zmodyfikowane przez złośliwe oprogramowanie.

W zakładce Ochrona urządzeń przenośnych można włączyć ochronę przed infekcjami z napędów USB, ustawić poziom ochrony urządzeń przenośnych i włączyć ochronę napędów optycznych (CD/DVD/BD).

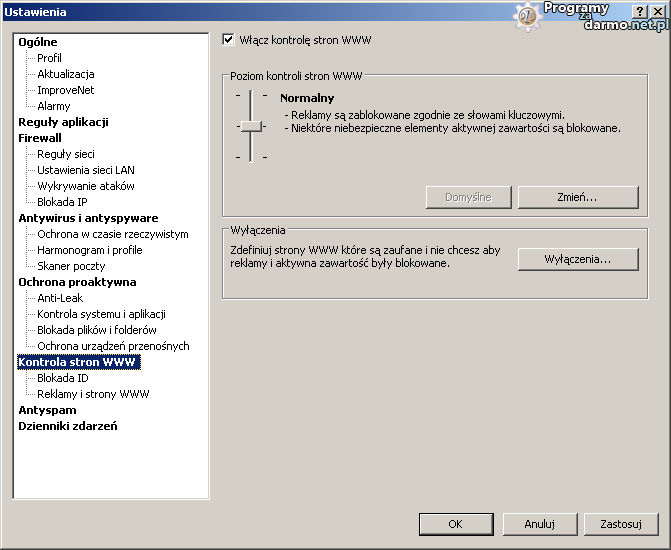

W zakładce Kontrola stron WWW można włączyć lub wyłączyć filtrowanie stron internetowych, ustawić poziom kontroli stron WWW i dodać wykluczenia dla tej ochrony.

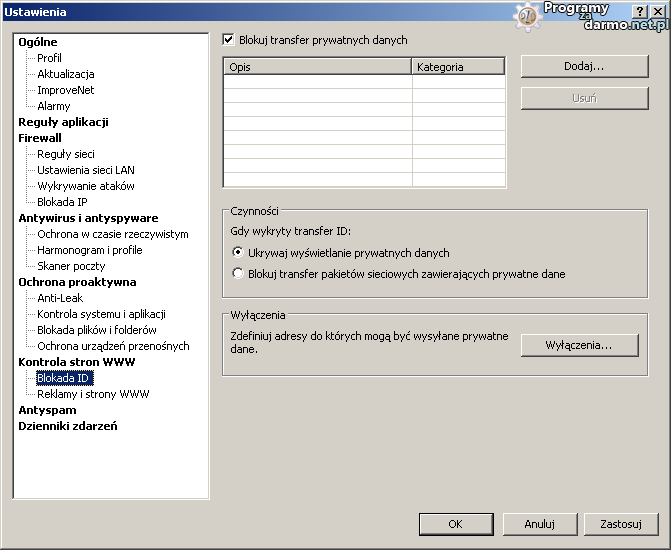

W zakładce Blokada ID można włączyć lub wyłączyć ochronę przed kradzieżą tożsamości, zarządzać listą prywatnych danych (np. numerów kard kredytowych), wybrać czynności w razie wykrycia transferu prywatnych danych i dodać wykluczenia dla ochrony tożsamości.

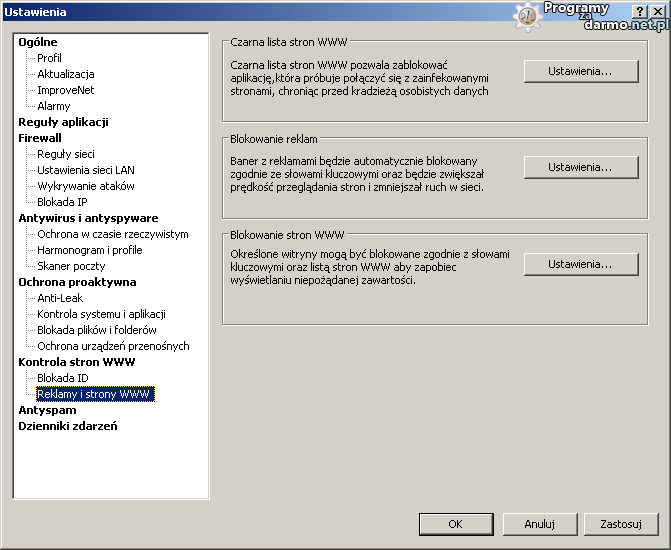

W zakładce Reklamy i strony WWW można ustalić czarną listę stron WWW, skonfigurować moduł blokowania reklam, ustalić słowa kluczowe i listę blokowanych stron WWW.

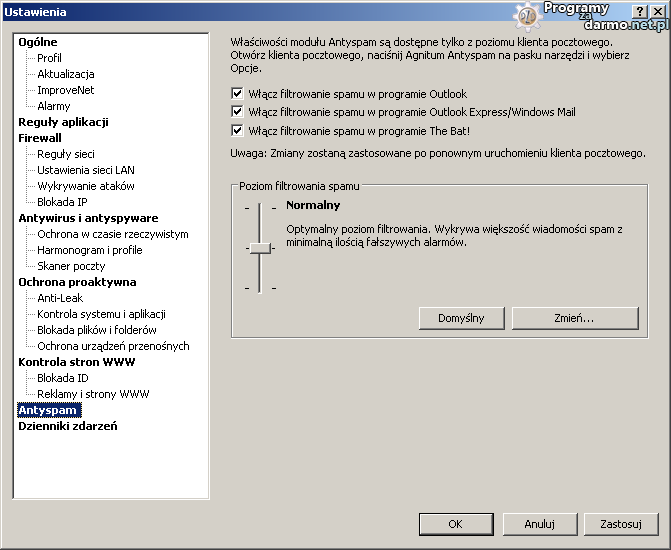

W zakładce Antyspam użytkownik może ustalić jakie programy pocztowe mają być poddane ochronie antyspamowej i ustawić poziom filtrowania wiadomości śmieci.

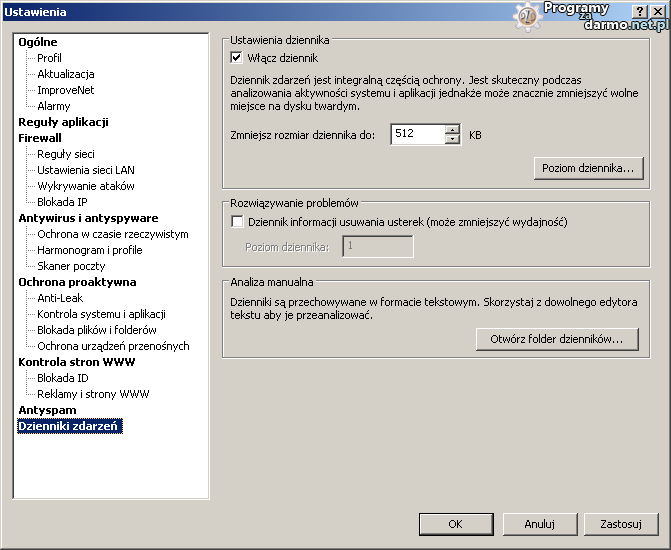

W zakładce Dziennik zdarzeń można włączyć lub wyłączyć dziennik, ustalić rozmiar przewidziany na dziennik, ustawić poziom dziennika, włączyć rozwiązywanie problemów i uzyskać dostęp do dziennik w formie pliku tekstowego.

Podczas wywołania skanowania w poszukiwaniu złośliwego oprogramowania dostępne jest Szybkie skanowanie systemu, Pełne skanowanie systemu, Własne skanowanie systemu lub użyć wcześniej zdefiniowanego własnego profilu.

Z poziomu menu zasobnika systemowego można pokazać i ukryć główne okno programu, wyszukać zagrożenia, przejść do ustawień, zarejestrować program, dowiedzieć się więcej o programie, ustawić tryb pracy zapory sieciowej, wyłączyć auto-ochronę, włączyć tryb samodzielnego uczenia, zawiesić ochronę i wyjść z programu.

Po wyświetleniu komunikatu oczekiwania na połączenie wychodzące można wybrać jedną z dostępnych akcji: Zezwól, Blokuj, Przerwij, Użyj domyślnych. Kolor górnej części okna świadczy o klasyfikacji SmartDecision (Zaufana, Dobra, Umiarkowana, Podejrzana, Niezaufana). Istnieje też opcja zastosowania wybranej akcji dla podobnej aktywności innych aplikacji.

Okno wywołane przez program VLC.EXE który próbuje uzyskać bezpośredni dostęp do rejestru. Do wyboru są opcje: Zezwól, Blokuj lub Przerwij. Istnieje też opcja zastosowania wybranej akcji dla podobnej aktywności innych aplikacji.

Można też uzyskać dostęp do szczegółów dotyczących monitorowanej aplikacji i do akcji jednorazowych.

Informacja o automatycznym utworzeniu reguły dla znanej aplikacji.

Informacja o zagrożeniu znalezionym przez ochronę czasu rzeczywistego, do wyboru są następujące akcji: Usuń, Blokuj lub Dodaj do wyłączeń.

Powiadomienie o pomyślnym przeniesieniu zagrożenia do kwarantanny programu.

Okno pozwalające na przesłanie podejrzanego pliku do laboratorium Agnitum w celu szczegółowej analizy.

Okno wywołane aktywnością podejrzanej aplikacji która próbuje zmodyfikować pamięć innego procesu (NTOSKRNL.EXE).

Okno wywołane próbą nawiązania połączenia wychodzącego przez aplikację sklasyfikowaną jako umiarkowana.

Okno informujące o wykryciu podejrzanego obiektu SPA/Malware (Suspicious).

Powiadomienie o pomyślnym przeniesieniu podejrzanego obiektu do kwarantanny programu.

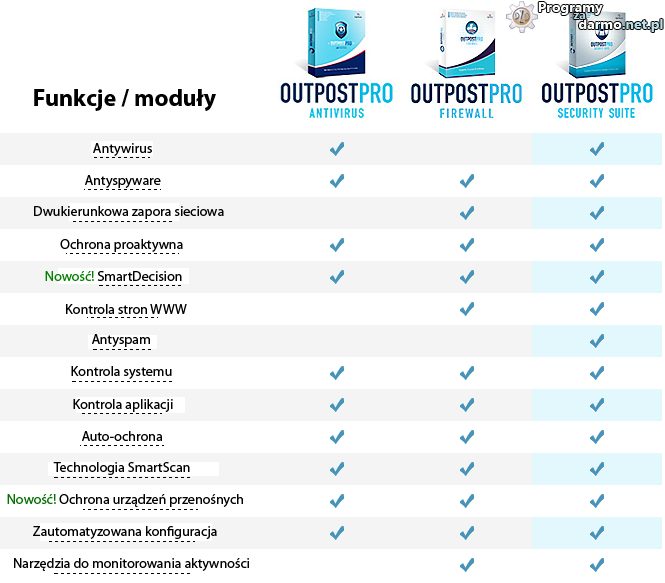

W ofercie firmy Agnitum obok pakietu bezpieczeństwa Outpost Security Suite Pro 7.5 znajduje się również program antywirusowy Outpost Antivirus Pro 7.5 i zapora sieciowa Outpost Firewall Pro 7.5. Podstawowe różnice między tymi programami przedstawia tabela poniżej.

Dodatkowo obok płatnego pakietu Outpost Security Suite Pro dostępny jest również darmowy odpowiednik o nazwie Outpost Security Suite FREE. Można go pobrać ze strony producenta, po instalacji odpowiedniej wersji (32 lub 64bit, w zależności od posiadanej wersji systemu operacyjnego) należy przeprowadzić bezpłatną rejestrację aby otrzymać bezpłatną roczną licencję na ten darmowy pakiet bezpieczeństwa. Poniższa tabela przedstawia podstawowe różnice miedzy wersją FREE i PRO.

Już niedługo do rozdania będzie kilka licencji na programy firmy Agnitum ufundowanych przez ich producenta.

Kopiowanie treści bez pisemnego zezwolenia od autora artykułu lub administratora serwisu zabronione.

Autor: Andy dnia 16.02.12 o godz. 18:03

Nawet nie wiedziałem że już jest oficjalnie dodana polska wersja językowa do pakietu 🙂

SE7EN dzięki za ładny opis. Dobra robota. Recenzja klarowna i szczegółowa.